WannaCry-ransomware har varit i den globala strålkastaren de senaste dagarna efter att den påverkat mer än 300 000 datorer, fördelade på över 150 länder. Det har orsakat en utbredd panik, eftersom ingen är säker på om de är sårbara för dess attack eller inte. Internet är fyllt med information om WannaCrys attack, men det mesta är osammanhängande och oläsligt. Det är svårt att skydda dig från något du inte förstår. Med tanke på det har vi skapat en liten guide som hjälper dig att förstå och skydda dig mot WannaCry. Så utan att slösa bort mer tid, låt mig berätta om de 8 saker du borde veta om WannaCry Ransomware:

Vad är WannaCry Ransomware?

WannaCry ransomware (även känt som WannaCrypt, Wana Decrypt, WCry och WanaCrypt0r), som du kan dra slutsatsen från dess namn, är en typ av ransomware. En ransomware är i grunden en digital motsvarighet till en kidnappare. Det tar något av värde för dig och du ombeds att betala ett lösenbelopp för att få tillbaka det. Att något av värde är dina data och filer på din dator. I fallet med WannaCry, ransomware krypterar filerna på en PC och frågar en lösen om användaren vill att filerna ska dekrypteras.

En ransomware kan levereras via skadliga länkar eller filer som finns i e-post eller luddiga webbplatser. WannaCry är det senaste tillskottet till en lång kedja av ransomware som har använts för att pressa ut pengar från människor sedan 1990-talet.

WannaCry: Hur skiljer det sig från andra Ransomware?

WannaCry, även om det är en typ av ransomware, är inte din genomsnittliga körning av mill ransomware. Det finns en anledning bakom varför det kunde påverka ett så stort antal datorer under en så liten tidsram. Normalt kräver en ransomware att en användare manuellt klickar på en skadlig länk för att installera sig själv. Därför riktade ransomware ursprungligen bara en enskild individ åt gången.

Men WannaCry använder en exploatering i “Servermeddelandeblockering” eller SMB för att infektera hela nätverket. SMB är ett protokoll som används av ett nätverk för att dela data, filer, skrivare etc. över de användare som är anslutna till det. Även om en enda dator i nätverket smittas genom att manuellt klicka på en skadlig länk, kommer WannaCry-ransomware då krypa igenom värdens nätverk och infekterar alla andra datorer som är anslutna till det nätverket.

Hur NSA hjälpte till att skapa WannaCry Ransomware

NSA (National Security Agency) är känt för att hålla ett valv fullt av exploateringar som hjälper dem att spionera på människor. Tekniska jättar har varit i konflikt med NSA för att frigöra exploaterna, så att de kan fixas för att förhindra cyberattacker, men till ingen nytta. En gång ett sådant valv av exploateringar erhölls och läcktes ut av en cyberkriminell grupp som kallades “Shadow Brokers”. Det läckta valvet innehöll ett verktyg som heter “EternalBlue”, som kan använda SMB utnyttjar i Microsoft Windows för att överföra filer utan användarbehörighet.

Även om Microsoft släppte en patch bara några dagar efter läckan installerade en stor majoritet av användarna inte plåstret innan attacken började. WannaCry-skapare använde detta utnyttjande i sin ransomware för att attackera datorer runt om i världen. Genom att hålla utnyttjandet aktivt och sedan förlora det till hackare hjälpte NSA till att skapa WannaCry.

Vem står bakom WannaCry Ransomware Attack?

Två olika teknikföretag har hävdat likheten mellan WannaCry-ransomware och en tidigare ransomware 2015 som utvecklats av hackare som går under namnet “Lazarus Group”. Gruppen tros fungera ut ur Nordkorea och enligt uppgift stöds de till och med av den nordkoreanska regeringen. Gruppen är till stor del känd för sin attack på Sony Pictures and Entertainment 2014.

Kaspersky Labs och Matthieu Suiche (grundare Comae Technologies) har skrivit oberoende om likhet av kod mellan WannaCarry och Lazarus ransomware. Även om det fortfarande inte bekräftas, är det mycket troligt att Lazarus Group och därmed Nordkorea står bakom attackerna.

System som är utsatta för WannaCrys attack

En av anledningarna till att WannaCry-attacken har varit så framgångsrik är på grund av den fragmenterade naturen i Windows-ekosystemet. Många nätverk använder fortfarande versioner av Windows, särskilt sådana som Windows XP och Windows Server 2003, som är föråldrade och inte längre stöds av Microsoft. Eftersom dessa äldre versioner inte stöds, får de inte programvarukorrigeringar för de upptäckta exploateringarna och är mer mottagliga för sådana attacker.

WannaCrys attack påverkade a ett brett spektrum av Windows-system inklusive Windows XP, Windows Vista, Windows 7, Windows 8.1, Windows RT 8.1 och Windows 10. I princip, om du inte har uppdaterat och installerat SMB-exploateringsplåstret på din Windows-dator är du sårbar för WannaCrys attack.

Hur mycket är lösen och ska du betala?

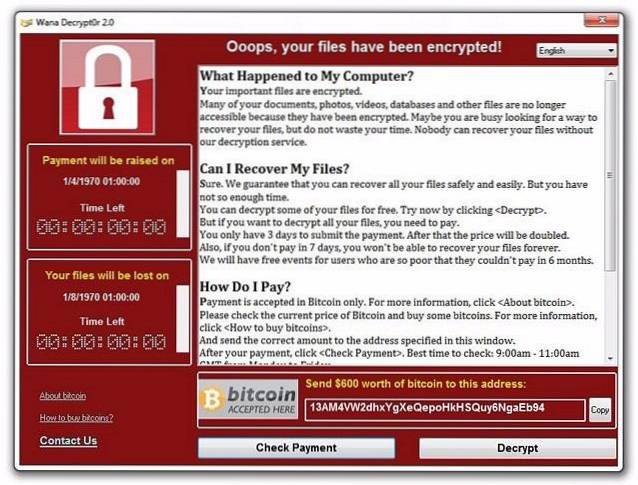

När WannaCry framgångsrikt har attackerat ditt system ser du ett fönster som berättar att ditt system har krypterats. En länk till en BitCoin plånbok är längst ner och ber dig att betala $ 300 (US) i bitcoinvalutan för att få tillgång till dina data. Om du inte betalar inom 3 dagar fördubblas lösenbeloppet till $ 600 med en varning att data kommer att raderas för alltid efter en vecka.

Etiskt bör man aldrig gå tillbaka till utpressarens krav. Men att hålla den etiska punkten åt sidan, har det varit inga nyheter om att någon får tillgång till sina uppgifter efter att ha betalat lösen. Eftersom du är helt beroende av angriparens nycklar finns det inget sätt för dig att vara säker på att du kommer att få informationen efter att ha betalat lösen. Om du betalar lösen kommer det bara att uppmuntra hackarna att utföra fler sådana attacker mot dig, eftersom de nu har identifierat dig som någon som är villig att betala. Sammanfattningsvis bör man aldrig betala lösen, oavsett vad.

Beloppet för lösen som mottagits av hackare

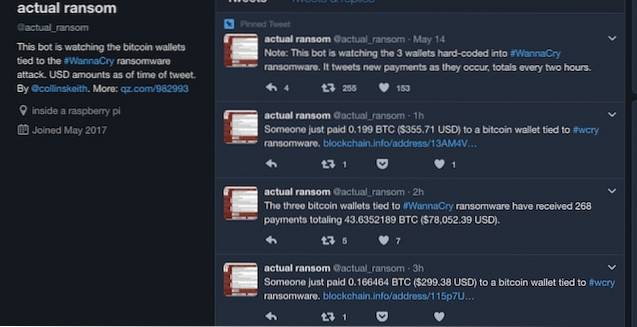

Även efter att ha känt till det negativa med att betala lösen, betalar många det, eftersom de är för rädda för att förlora sina data och hoppas att utlänningarna förblir trogen mot sitt ord. En twitter-bot har skapats av Keith Collins, som är data / grafikutvecklare på Quartz. De @aktualransom Twitter bot håller reda på lösenpengarna.

Enligt beskrivningen tittar botten på 3 plånböcker som är hårdkodade i WannaCry-ransomware och tweets varje gång pengar sätts in i någon av plånböckerna. Varannan timme ger det också det totala belopp som hittills har deponerats. I skrivande stund över 78 000 dollar har betalats som lösen till hackare.

Skydda din dator från WannaCry Ransomware

Ingenting kan garantera ett fullskaligt skydd mot en ransomware tills och om du som användare blev vaksam. Det finns några grundläggande regler här. Sluta ladda ner programvara från overifierade webbplatser och håll koll på alla dina e-postmeddelanden. Öppna inte länkar eller ladda ner filer som finns i ett e-postmeddelande från en icke-verifierad användare. Kontrollera alltid avsändarens e-post för att bekräfta källan.

Förutom att vara vaksam, se till att skapa en säkerhetskopia av alla viktiga data på din dator om du inte redan har gjort det. I mindre chanser attackeras ditt system, du kan vara säker på att dina data är säkra. Installera också de senaste Windows-säkerhetsuppdateringarna. Microsoft har släppt en patch för SMB-utnyttjandet även för den icke-stödda versionen av Windows som XP, så installera omedelbart patch.

Det finns några andra sätt att skydda din dator från en ransomware och du kan kolla in vår detaljerade artikel om samma.

SE OCH: 6 bästa anti-ransomware-programvara för att skydda dina filer

Håll dig säker från WannaCry Ransomware

WannaCry har orsakat en enorm förödelse runt om i världen och därmed är Windows-användare naturligtvis rädda. I de flesta fall är det dock inte plattformen utan användaren som ansvarar för att sådana attacker lyckas. Om användare följer rena metoder som att installera och använda den senaste versionen av operativsystemet, installera säkerhetsuppdateringar regelbundet och avstå från att besöka skadliga / luddiga webbplatser, minimeras risken för att bli attackerad av en ransomware som WannaCry..

Jag hoppas att artikeln har lämnat dig lite mer informerad om WannaCry ransomware. Om du fortfarande är osäker kan du ställa frågor i kommentarfältet nedan.

Gadgetshowto

Gadgetshowto