Även om Google försöker sitt bästa för att hålla Play Butik fri från skadliga appar med Play Protect, ständigt skanna igenom nära 2,6 miljarder appar, finns det säkert några appar som kan flyga under dess radar. Det verkar dock till och med att Google inte var medvetna om vad Cheetah Mobile och dess associerade företag Kika Tech var upp till rätt under näsan - ad click click fraud.

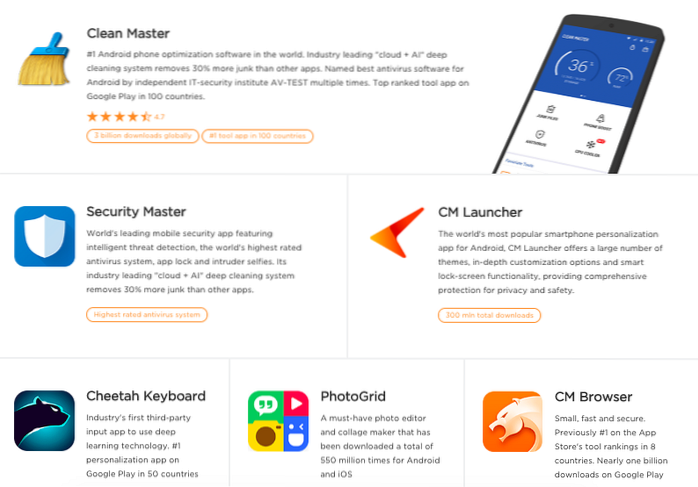

Om du inte är medveten om det är Cheetah Mobile en känd utvecklare i Android-ekosystemet med miljontals (eller till och med miljarder) nedladdningar på några av dess populära appar, inklusive Clean Master, CM Launcher 3D, Battery Doctor och mer. Det här är appar som inte bara är betrodda av användare utan även OEM-tillverkare från Android och till och med Google, som rekommenderar dem i Play Store.

Annonsklick Bedrägeri förklaras

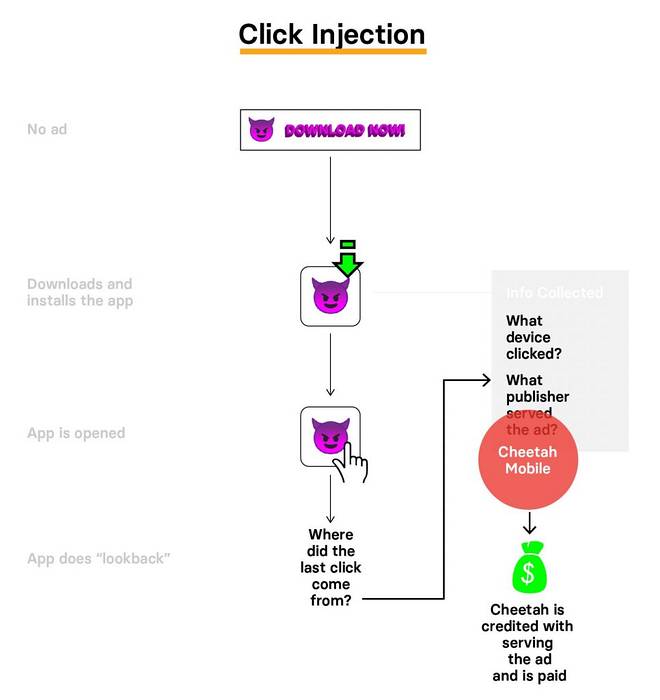

Saker är dock inte så rosiga som de låter eftersom appanalysföretaget Kochava, som rapporterats av BuzzFeed, har avslöjat att cirka åtta av de mest populära apparna från Cheetah Mobile och Kika Tech utnyttjar sin omfattande uppsättning Android-behörigheter till köra ett annonsklickbedrägeri-system, som involverar klickflöde och klickinjektion via dess appar.

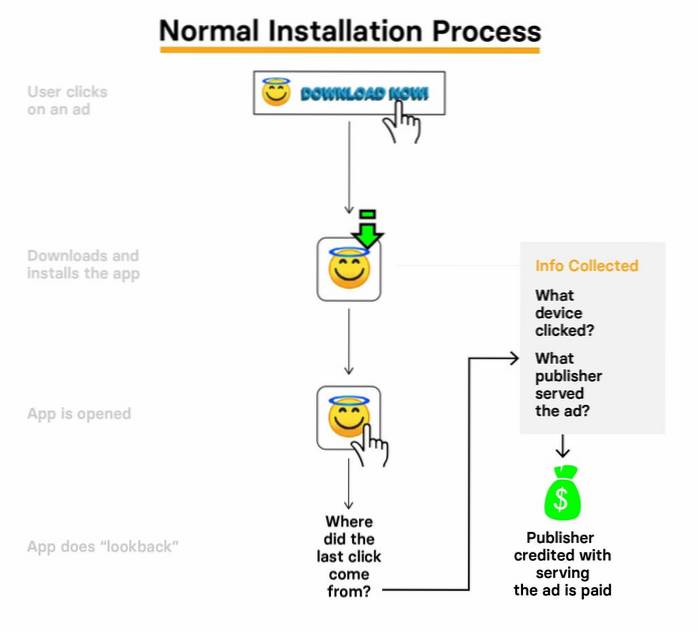

En sådan praxis tar intäkterna från legitima utgivare och flyttar dem i utvecklarfickan samtidigt som de besvärar användarna genom oförklarligt att köra bakgrundsprocesser som kan tömma användarens batteri eller mobildata. För att bättre förstå hur annonsbedrägerier fungerar, ta en titt på diagrammen nedan:

Jag är säker på att du skulle ha sett annonser för en app som visas i en annan app (kanske i Xiaomis lagerappar), för det är en vanlig praxis bland utvecklare. De marknadsför sin app med en till och med populär app, med en större aktiv användarbas, för att köra installationer - för vilka de betalar en remitteringsbonus till utvecklaren som får dem installationen. Låter enkelt, eller hur?

Det är här Cheetah Mobile försöker lura utvecklare att tro att de får installationerna via sina CM-märkta appar (med miljontals installationer och aktiva användare), alltså, får en stor remitteringsbonus för varje installation även om de inte spelade någon roll för att hjälpa dem att få användare. Detta betyder att Cheetah, och låt oss inte glömma Kika Tech, båda är inblandade i denna aktivitet och präglar intäkter inte bara från Google utan också apputvecklarna.

Appar som påverkas av Ad Scam

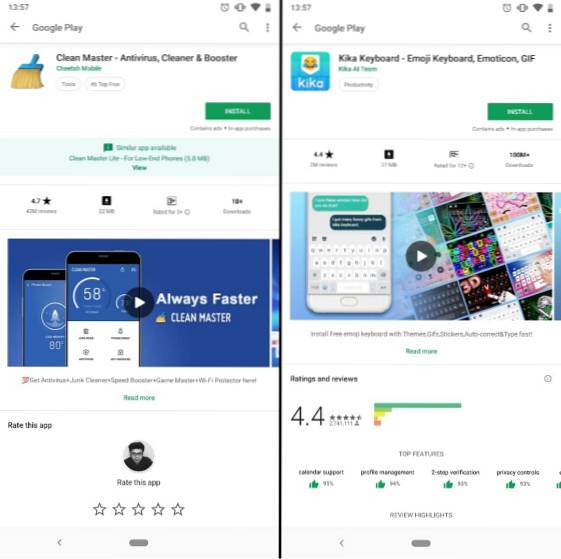

I sin chockerande rapport har Kochava identifierat åtta appar från Cheetah, liksom Kika Tech, som kör annonsklickbedrägerier. Nedan listas de bedrägliga apparna:

- Ren mästare

- CM Launcher 3D

- Säkerhetsmästare

- Batteridoktor

- Cheetah-tangentbord

- CM Locker

- CM File Manager

- Kika Keyboard

Ovan nämnda bedrägliga appar har över 2 miljarder nedladdningar i Play Store och cirka 700 miljoner aktiva användare, enligt Kochava. Så du kan gissa hur många apputvecklare som har lurats till att dela ut pengar till Cheetah Mobile och Kika för denna vilseledande praxis.

Kochava nådde ut till båda företagen och Kika Techs amerikanska chef Marc Richardson i ett uttalande, ”Kika Keyboard är en stor, välkänd app som hjälper sina användare att kommunicera på många unika sätt och vi är extremt besvikna över att lära oss om dessa översvämnings- och injektionsmetoder. Vi uppskattar att du uppmärksammade detta. ”

Även om företagen föreslår att de hade kunskap om denna praxis, rekommenderar vi att du tittar närmare på apparna ovan och avinstallerar dem från din enhet om du aktivt använder dem. Speciellt om du inte vill att de ska använda din telefon för att tjäna pengar för inget riktigt arbete.

Gadgetshowto

Gadgetshowto